Pada tulisan-tulisan saya yang sebelumnya, saya mengangkat beberapa topik mengenai IPFire terutama enhancement untuk web proxy misalnya implementasi lusca / squid-2.7-STABLE9 di IPFire, caching dynamic content, dan sebagainya. Nah, kali ini saya coba mengangkat kembali topic web proxy IPFire terutama untuk implementasi fitur SSL bump dan caching HTTPS pada web proxy IPFire.

Latar belakang caching HTTPS di IPFire

Sebagaimana yang kita ketahui, bahwa bandwidth yang di tawarkan oleh ISP di Indonesia pada prinsipnya memiliki kecepatan akses yang rendah dan secara ekonomis, biaya untuk memiliki bandwidth pita lebar yang cepat sangat mahal.

Hal seperti ini, terkadang membuat kelimpungan bagi admin jaringan internet – baik yang berskala kecil seperti warnet / gamecenter sampai dengan yang berskala besar – mengupayakan penghematan dan optimasi penggunaan bandwidth. Parahnya, belakangan ini penggunaan HTTPS terus berkembang dan menjadi populer. Situs-situs yang sering diakses seperti Facebook, Twitter dan sebagainya secara masif menggunakan HTTPS/SSL di laman web milik mereka.

Dengan kondisi yang demikian, maka caching “konten web biasa” seperti yang dapat dilakukan squid biasa menjadi tidak efektif, karena kemampuannya yang hanya dapat melakukan caching konten non-HTTPS.

Diskusi dimulai!

Dengan mempertimbangkan alasan tersebut, saya mencoba memberanikan diri menanyakan kepada developer IPFire untuk mengimplementasikan SSL bump / caching HTTPS dengan sempurna di IPFire, namun di tolak karena secara prinsip menjadi man-in-the-middle HTTPS adalah sebuah pelanggaran privasi dan terlarang di beberapa negara (baca diskusinya disini).

Para sahabat terus mendukung upaya ini, namun developer tetap menolaknya. Well, apa boleh buat.. untuk mengakomodasi keinginan dari kawan-kawan yang membutuhkan, akhirnya saya memutuskan untuk mem-build IPFire sendiri yang full support untuk cache HTTPS.

HTTPS Caching Dengan IPFire

Disclaimer dan warning!

Tutorial ini dibuat apa adanya (AS-IS), dan penulis nggak bertanggung jawab kalo ada error atau segala bentuk kerusakan. Penulis juga tidak bisa memastikan kinerja IPFire bisa seperti yang masbro harapkan, karena pada prinsipnya untuk mendapatkan kinerja terbaik sebuah sistem adalah membuat konfigurasinya sesuai dengan keperluan ditempat masbro masing-masing.

Jangan cuman copas, tapi copas-lah sambil mempelajari yang masbro copas. :)

Sebelum di implementasikan di mesin produksi, cobalah jalankan di mesin virtual dulu!

FYI,

- Non-official BUILD. Gunakan dengan resiko masbro sendiri.

- ISO ini menggunakan web proxy squid-3.4.7 (core update 81-dirty).

- Update core compatibility : update up to core 82

- Man-in-the-middle HTTPS secara teknis MELANGGAR PRIVASI pengguna internet!*

* karena HTTPS dirancang untuk mengamankan akses ke laman internet yang dianggap riskan terhadap pencurian data,

misalnya situs internet banking, email, dan sebagainya.

Dengan mengikuti tutorial ini, ANDA setuju bahwa segala pelanggaran privasi tersebut adalah tanggung jawab ANDA pribadi.

Pada build ini saya menggunakan branch core update 81 dari git IPFire, diracik untuk menggunakan squid-3.4.7 (termasuk di dalamnya patch bug 3937 dan patch memory leak SSL). Build ini dapat di unduh pada alamat URL dibawah ini :

http://ipfire-mirror.linuxkita.net/ipfire-2.15.i586-full-core83.iso

Setelah fresh install dan IPFire telah terhubung dengan internet, JANGAN mengaktifkan web proxy! Ikuti langkah-langkah di bawah ini :

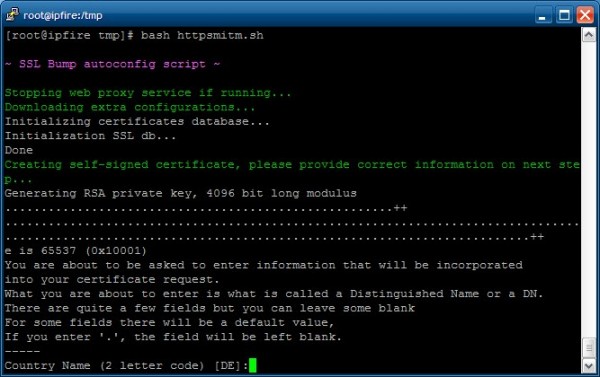

Pertama, download dan jalankan script autoconfig yang saya buat lewat SSH

wget http://ipfire-mirror.linuxkita.net/autocfg.sh ; bash autocfg.sh

Ikutilah petunjuk yang muncul di layar. Isi semua field yang diperlukan dengan baik dan benar.

Selanjutnya, lakukan sedikit modifikasi pada init script web proxy (sebelumnya jangan lupa buat backup nya dulu).

# cp /etc/init.d/squid /etc/init.d/squid.backup

Di dalam file etc/init.d/squid, temukan baris seperti ini :

iptables -t nat -A SQUID -i $1 -p tcp -d $LOCALIP --dport 80 -j RETURN

iptables -t nat -A SQUID -i $1 -p tcp --dport 80 -j REDIRECT --to-port "${TRANSPARENT_PORT}"

Kemudian tambahkan rule iptables yang baru, menjadi seperti ini :

iptables -t nat -A SQUID -i $1 -p tcp -d $LOCALIP --dport 80 -j RETURN

iptables -t nat -A SQUID -i $1 -p tcp -d $LOCALIP --dport 443 -j RETURN

iptables -t nat -A SQUID -i $1 -p tcp --dport 80 -j REDIRECT --to-port "${TRANSPARENT_PORT}"

iptables -t nat -A SQUID -i $1 -p tcp --dport 443 -j REDIRECT --to-port 3129

Setelah editing selesai, lakukan “SAVE” konfigurasi web proxy lewat web interface, periksa konfigurasi proxy dengan menggunakan “squid -k parse” dan pastikan tidak ada ERROR pada konfigurasi.

Jika tidak ada error, silakan lanjutkan dengan mengakses halaman web interface > Web proxy, klik “SAVE and RESTART”. Cek kembali di halaman web interface > IPTables, dibagian “iptable network address translation”, klik “SQUID” > Update, jika NAT sudah benar akan terlihat “tcp dpt:443 redir ports 3129”, seperti pada gambar berikut ini:

Langkah selanjutnya adalah, pengaturan disisi klien.

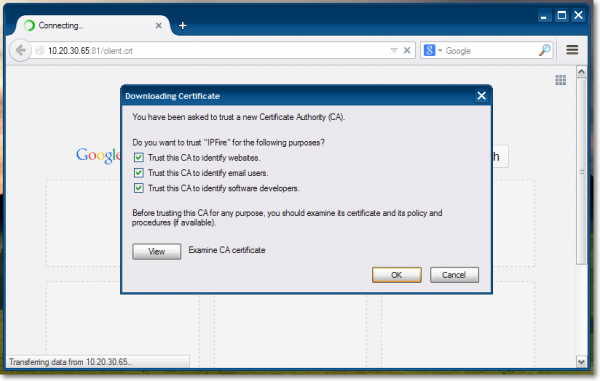

Perlu dicatat, bahwa sobat WAJIB mengimport sertifikat SSL secara manual ke browser klien. Kalo tidak, maka dapat dipastikan klien akan error saat browsing ke situs-situs HTTPS. :)

Silakan download sertifikat untuk selanjutnya di import ke browser klien. URL download adalah :

http://<ip-green-ipfire>:81/client.crt

Saya menggunakan Firefox versi paling anyar, dan langsung di tanyakan apakah akan mengimpor sertifikat tersebut. Jika di tempat masbro juga demikian, silakan klik semua “Trust” kemudian klik “OK”.

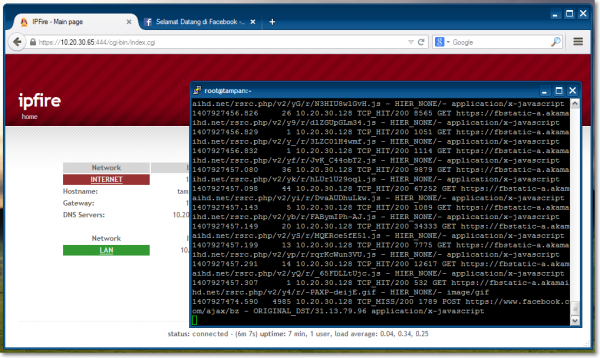

Semua selesai… silakan isi cache web proxy / browsing-browsing santai, dan perhatikan log-nya dengan menggunakan tail. Hasilnya akan nampak seperti ini :

FAQ’s

### FAQ's alias tanya jawab nggak penting ### Tanya : Bisa nggak buat hotspot / RTRW? Jawab : Nggak bisa... kecuali masbro bisa import sertifikatnya ke semua browser di perangkat mobile. :D Tanya : Ah... masa sih nggak bisa nggak buat hotspot / RTRW, yang bener mas? Jawab : Kalo perangkatnya NGGAK mobile, sepertinya masih bisa sih (misalnya RTRW tapi ada warnet/gamecenternya, SSL bisa di bump dari sini). Tanya : Error massss... error disini, error disana... dll... Jawab : Silakan post di grup (beserta screenshot) jadi bisa di bahas bersama. Tanya : Masih error, anjir banget nih.. mana nggak ada yg mau nolong.. mas mau nolong saya nggak sih? Jawab : Ini proyek komunitas, jadi jangan mengharap pertolongan instan... #mikir Tanya : Sukses mas... trims, semoga tambah ganteng. Jawab : Sama-sama masbro... semoga mas juga tambah ganteng (dan "tahan lama"). :D Tanya : Ane mau donasi.. trx kemana yak? Jawab : Bagus... silakan donate ke proyek IPFire di http://www.ipfire.org/donate - atau sumbangkan langsung ke mereka yang membutuhkan. ### End of FAQ ###

Credits dan info lainnya

### Credits ### ~ Developer IPFire @ ipfire.org ~ StoreID @ Chuddy F., Eliezer C., Syaifuddin Jw, Ces Pun, dll ~ Build machine @ Harry DS / ISP Remala (trims untuk pinjeman mesin dan bandwidthnya) ~ Seluruh sahabat di grup IPFire Indonesia @ https://www.facebook.com/groups/ipfire.id/ ### End of Credits ### Pertanyaan atau bantuan? Silakan lempar ke grup atau forum... maaf tidak menerima via PM. Akan di update kalo diperlukan dan kalo saya ada waktu... Brought to you by fazar.net ~ yes, we still alive and owning! ### End of file ###

Demikian tutorial SSL bump dan cache HTTPS dengan web proxy IPFire ini saya tulis, dan semoga bermanfaat.

~ Copaser must die! ;) ~

autocfg.sh: line 1: !DOCTYPE: No such file or directory

autocfg.sh: line 2: html: No such file or directory

autocfg.sh: line 3: head: No such file or directory

autocfg.sh: line 4: meta: No such file or directory

autocfg.sh: line 5: syntax error near unexpected token `(‘

‘utocfg.sh: line 5: `

maaf mas, msih newbi, ini knp error autocfg nya, mohon bantuannya

server nya jebol.. semua data nggak bisa ane selametin. makanya nggak bisa wget/download dari server di atas.. untuk sekarang, coba pake IPFire yg original dulu :(

mas fazar tolong saya , ini squidnya kehapus bagaimana ya, squid cache versionnya ga unknown diwebproxy ipfirenya , saya pake IPfire 2.17 core 99

saya ga pake mikrotik mas.

/etc/rc.d/init.d/functions: line 509: /usr/sbin/squid: No such file or [ FAIL ]y

kalo statusnya unknown, berarti binary squid nya terhapus. saran ane sih, reinstal aja IPFire nya. nggak nyampe 10 menit kok. hehehe. btw, mas ragil akses pake IPv6 nih, jarang loh ada yg akses fazar.net pake IPv6. :)

assalamu’alaikum mas fazar

gimana caranya kita membuat autentikasi pada ipfire dengan squid dalam mode transparent.

mohon pencerahannya mas.

waalaikum salam. untuk auth, proxy harus jalan dalam modus konvensional (non-transparent). demikian mas.

mas fazar saya mau tanya dikit nih…setelah saya donload file nya…ketika dijaankan muncul pesan error “[root@ipfire01 ssl]# wget http://bahaya.kebiasaan.ml/autocfg.sh ; bash autocfg.sh

converted ‘http://bahaya.kebiasaan.ml/autocfg.sh’ (ANSI_X3.4-1968) -> ‘http://bahaya.kebiasaan.ml/autocfg.sh’ (UTF-8)

–2016-01-20 23:16:38– http://bahaya.kebiasaan.ml/autocfg.sh

Resolving bahaya.kebiasaan.ml (bahaya.kebiasaan.ml)… 141.8.224.221

Connecting to bahaya.kebiasaan.ml (bahaya.kebiasaan.ml)|141.8.224.221|:80… connected.

HTTP request sent, awaiting response… 200 OK

Length: 51 [text/html]

Saving to: ‘autocfg.sh.1’

autocfg.sh.1 100%[=============================================================>] 51 –.-KB/s in 0s

2016-01-20 23:16:39 (3.30 MB/s) – ‘autocfg.sh.1’ saved [51/51]

autocfg.sh: line 1: syntax error near unexpected token `<'

autocfg.sh: line 1: `‘

[root@ipfire01 ssl]# autocfg.sh: line 1: syntax error near unexpected token `<'"

saya pake version: IPFire 2.17 (i586) – core94

apa karena versi ipfire nya ga support ya mas

domain .ml nya mati. sudah saya mirror, silakan coba ulang dengan URL yang baru..

ok om..ssl nya udah bbisa di install, kl untuk ngeblock https youtube gimana yah om…saya harus nambah rule di bagian mana yah..di ulr fitering udah saya tambah kan https://www.youtube.com tapi clien tetap bisa browsing youtube.

Maaf sebelumnya tapi alamat : http://bahaya.kebiasaan.ml/ipfire-2.15.i586-full-core81.iso apakah masih bisa diakses?

koit domainnya. saya akan usahakan mirror ke server lain.

mas, tolong update link Autoconfig SSL Bump dong

link diatas dah expired.. thnks

silakan di cek ulang. :)

web proxy ane jadi gak mau running bro? salah dimananya yak?

mantepp masbroo

makasih atas tutornya

o iya mas,,, makasih mas,,, mantavv,,,

http://pastebin.com/raw.php?i=PN6KQDVJ

http://pastebin.com/raw.php?i=0WqjpwXN

yang didalam autocfg.sh

coba dicek mas,,,,

betul… sepertinya ada masalah dengan pastebin.. :(